Chcąc sobie zrobić idealne selfie, turysta zniszczył palce u stóp 216-letniej figury

6 sierpnia 2020, 11:34Austriacki turysta, który w zeszłym tygodniu podczas wycieczki z okazji urodzin chciał sobie zrobić idealne selfie z wzorowaną na Paulinie Bonaparte 216-letnią figurą Wenus, uszkodził kilka palców u stóp postaci. Nie powiadamiając nikogo, uciekł z miejsca zdarzenia. Uszkodzenia dostrzegli strażnicy z Muzeum Antonia Canovy, którzy wszczęli alarm.

Wentylacja i maseczki ważniejsze niż zachowanie dystansu

7 kwietnia 2021, 08:24Dobra wentylacja pomieszczeń i maseczki skuteczniej powstrzymują rozprzestrzenianie się SARS-CoV-2 niż dystans społeczny, wynika z ostatnich badań przeprowadzonych na University of Central Florida. Oznacza to, że w szkołach, firmach czy innych zamkniętych pomieszczeniach, można przebywać bez konieczności zachowywania dużego dystansu.

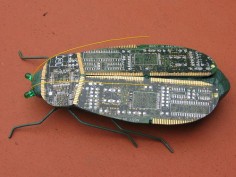

Mobilna Platforma Kryminalistyczna do wykorzystania w miejscu ataku terrorystycznego lub katastrofy

7 czerwca 2022, 10:58Polskie konsorcjum opracowało Mobilną Platformą Kryminalistyczną (MPK) do szybkiego zbierania i analizowania danych z miejsca ataku terrorystycznego czy katastrofy. Składa się ona z 6 modułów, które umożliwiają dokumentowanie miejsca zdarzenia, wykonanie badań biologicznych i daktyloskopijnych, analizy zabezpieczonych telefonów komórkowych i nagrań z monitoringu oraz rekonstrukcję zdarzeń na podstawie danych balistycznych.

Stabilna praca? Poznaj warunki pracy w opiece w Niemczech!

29 sierpnia 2023, 19:01Praca w opiece w Niemczech stała się jednym z najbardziej poszukiwanych zawodów dla opiekunek osób starszych z całego świata. Znajdując się w centrum Europy, Niemcy oferują wiele atrakcyjnych warunków pracy, które przyciągają coraz większą liczbę osób poszukujących stabilnego zatrudnienia i satysfakcjonującej kariery w opiece nad starszymi. Jeśli jesteś zainteresowany/a taką ścieżką zawodową, zapoznaj się z tym artykułem, który przedstawia korzyści i warunki pracy w opiece w Niemczech.

Kanadyjczycy obliczyli, ilu ofiar na drogach pozwolą uniknąć autonomiczne samochody

5 stycznia 2026, 13:19Większość wypadków drogowych jest spowodowanych błędem człowieka oraz używaniem substancji odurzających. Nic zatem dziwnego, że z rozwojem autonomicznych samochodów – eliminujących z ruchu drogowego zdecydowaną większość ludzkich czynników – wiąże się nadzieja na mniejszą liczbę wypadków, zgonów i zranień. Ilu jednak wypadków można by w ten sposób uniknąć? Na to pytanie postanowili odpowiedzieć naukowcy z Toronto.

Ojciec Internetu ostrzega

29 stycznia 2007, 11:44Vint Cerf, twórca protokołu TCP/IP, jeden z ojców Internetu ostrzega, że Internet znajduje się w niebezpieczeństwie. Przemawiając podczas Światowego Forum Ekonomicznego Cerf wyraził opinię, że Sieci zagrażają botnety.

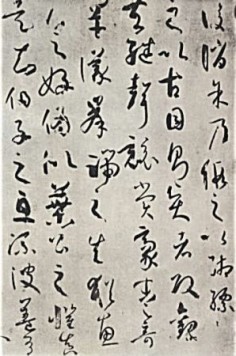

Rozmnażanie chińskich nazwisk

12 czerwca 2007, 10:22Chińskie Ministerstwo Bezpieczeństwa Publicznego rozważa wprowadzenie zasad kombinowania nazwisk rodowych kobiety i mężczyzny, by uniknąć niepotrzebnego i często zgubnego w skutkach ich powtarzania, które utrudnia pracę m.in. policji. Miliard trzysta milionów obywateli Państwie Środka dzieli bowiem tylko ok. 100 nazwisk. W sumie w Chinach zarejestrowano 1601 nazwisk.

Blog to samo zdrowie

3 marca 2008, 10:51Blogowanie to nie tylko przelewanie na ekran komputera swoich myśli czy ćwiczenia z płynności wypowiedzi lub kreatywności. Badacze ze Swinburne University of Technology w Melbourne twierdzą, że tego typu aktywność sprawia, że czujemy się mniej wyizolowani i silniej związani ze społecznością. Ponadto czujemy większą satysfakcję z kontaktów sieciowych i w tzw. realu.

Nie tylko na raka szyjki macicy

13 września 2008, 13:49Szczepionka Silgard, skierowana przeciwko wirusowi HPV, chroni przed rakiem pochwy i sromu. Odkrycie skłoniło amerykańskie władze do wpisania obu nowotworów na listę chorób, przed którymi chroni wspomniany lek.

Wystarczy wyłączyć administratora

6 lutego 2009, 11:57Z badań firmy BeyondTrust wynika, że ponad 80% luk, które Microsoft załatał w ubiegłym roku, nie było groźnych dla użytkowników, którzy nie korzystali z konta administratora. Aż 92% luk "krytycznych" i 69% wszystkich nie stanowiłoby zagrożenia, jeśli tylko właściciele komputerów pracowaliby na kontach użytkowników, a nie administratorów.